主页 > imtoken官网下载2.0安卓钱包 > 比特币作为赎金,WannaRen勒索软件二次攻击

比特币作为赎金,WannaRen勒索软件二次攻击

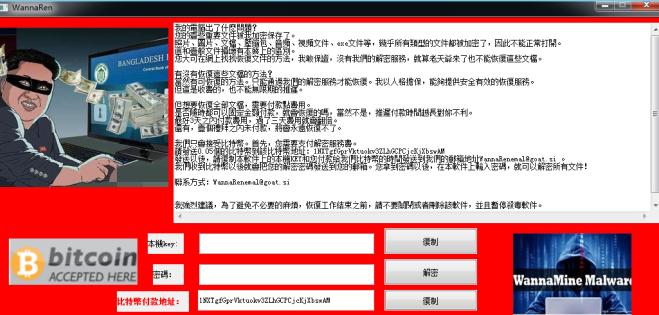

近日,一种名为WannaRen的新型比特币勒索病毒出现在互联网上。和之前的“WannaCry”病毒类似,“WannaRen”病毒入侵电脑后,会加密系统中几乎所有的文件,如果用户想要赎金会弹出对话框0.05恢复文件需要比特币。

WannaRen病毒目前有两种变种,一种是通过文字,另一种是通过图片发送勒索信息。与上一代勒索病毒WannaCry结合EternalBlue漏洞在内网快速传播不同,WannaRen勒索病毒并未通过RDP、SMB等高危漏洞主动传播。

因此,WannaRen的破坏力相对有限,但不能排除病毒后续变种会利用“永恒黑”系列漏洞进行内网穿透攻击。据最新报道,国内某知名下载网站提供的开源编辑器Notepad++下载链接被发现捆绑了WannaRen相关代码,使得该勒索软件有可能通过国内下载网站二次爆发。

作者通过查看WannaRen病毒使用的比特币勒索地址1NXTgfGprVktuokv3ZLhGCPCjcKjXbswAM查看了攻击者使用的钱包,目前尚未收到赎金。好在WannaRen的作者已经主动公布了解密密钥,并发布了一款无毒的解密工具,但该解密工具的有效性尚未得到证实。

WannaRen病毒目前只有中文版,所以作者估计这是一个国产病毒。 WannaRen的大规模传播主要依靠伪造其他工具和软件的方式来作弊下载。

为什么勒索软件总是偏爱比特币?

2017 年比特币的暴涨与全球爆发的 WannaCry 勒索病毒直接相关。 WannaCry 已在至少 150 个国家招募了 30 万用户,造成全球 80 亿美元的损失公司内部邮箱勒索邮件比特币,波及金融、能源、医疗等多个行业,造成严重的信息安全危机。在我国,WannaCry利用内网横向传输的特点,校园网首当其冲。大量实验室数据和毕业设计被锁定和加密。

为了找回相关数据文件,很多科技机构不得不购买比特币支付赎金。但由于比特币区块链的交易能力有限,每秒交易上限不超过10笔,而WannaCry带来的突发交易量也被认为是导致比特币分叉的诱因之一区块链网络。 .

但是,即使支付了赎金,用户也无法恢复损坏的文件,而 WannaCry 也因此而臭名昭著。这不是比特币第一次被黑客利用。 2013年出现的CryptoLocker是比特币勒索软件的鼻祖。 CryptoLocker 将伪装成合法的电子邮件附件或 .exe 格式文件。如果被激活,恶意软件将使用 RSA 公钥加密和 AES 密钥形式,对本地和内部网络上的特定类型文件进行加密;而私钥保存在 CryptoLocker 生产者控制的服务器上。

如果在指定期限内以比特币支付,文件可以解密,否则私钥将被破坏,损坏的文件永远无法恢复。所以在这一点上,CryptoLocker 比 WannaCry 更会偷东西,至少它可以帮助用户通过收钱来恢复文件。

笔者在网上看到很多文章说WannaCry、CryptoLocker等勒索软件之所以选择比特币是因为比特币交易无法追踪,但这种说法比较片面。比特币本质上是一个分布式账本,每个人都可以像作者一样通过勒索的比特币地址找到自己的交易信息,所以比特币是可追溯的。

比特币账户的匿名性是它们被黑客广泛使用的原因。比特币的出现,尤其是其匿名性,也对监管反洗钱目标提出了新的挑战,而对现有金融账户实名制的监管方式肯定不适用于比特币。缺乏监管反洗钱措施也是黑客目前偏爱比特币作为赎金的主要原因。

勒索软件的发展趋势

病毒也是开源的:2015年下半年,土耳其安全专家Utku Sen在GitHub上发布了一个名为Hidden Tear的开源病毒

隐藏之泪的出现意义重大。它只有 12KB。麻雀虽小,但小而完整。模块和其他方面的设计都非常好。尽管作者 Utku Sen 多次强调,这款软件是为了让人们更多地了解勒索软件的工作原理,但其开源作为勒索软件却引起了不小的争议。目前这个项目已经隐藏在Github上,但是给作者发申请后还是可以得到源代码的。

看完Hidden Tear勒索软件的源码后,作者恍然大悟,原来的编程思想和方法真的很独特,破坏性思维和建设性思维确实是完全不同的风格。可以说,Hidden Tear的出现客观上也极大地发展了勒索病毒。

病毒也被产业化了:同样是在2015年,一款名为Tox的勒索软件开发包正式发布。通过注册服务,任何人都可以创建勒索软件,Tox 管理面板会显示感染人数、支付的赎金数量以及总收入,Tox 创始人获得 20% 的赎金。然而公司内部邮箱勒索邮件比特币,病毒漏洞利用工具包的流行,尤其是在“影子经纪人”(Shadow Brokers)发布了方程式黑客组织的工具之后,其中的漏洞利用工具被黑客广泛使用,勒索病毒也广泛传播。

破坏性病毒和蠕虫传播的结合不仅敲诈巨额金钱,而且造成影响世界的大规模破坏。现阶段,勒索软件呈现出不断产业化的趋势。在整个链条中,每个环节都有明确的分工,一个完整的勒索攻击过程可能涉及勒索作者、勒索实施者、传播渠道提供者、代理人,最终获利。

防病毒提示

1。关闭高危445端口:我们看到WannaCry使用的永恒之蓝等安全漏洞都是使用SMB协议的漏洞,在局域网内大肆传播,即只要病毒征服了一台机器在同一个WIFI下,那么其他电脑也会被招募。关闭 445 端口是最有效的响应。

2.建议开启腾讯电脑管家和腾讯御点内置的文档守护功能:该功能可以利用冗余磁盘空间自动备份数据。在勒索软件损坏的情况下,仍有机会恢复损坏。 3.及时更新补丁:运行Windows Update修复补丁也是保护自己的有效方式。

俗话说,魔高一晚,路高一丈。据笔者观察,信息安全守军占上风的局面正在随着形势慢慢发生变化,因此业界有必要高度重视安全新动向,以防新冠病毒悲剧发生。 IT 世界。