主页 > imtoken钱包app下载链接 > etc挖矿成本 擦亮眼睛,谨防“挖矿”陷阱

etc挖矿成本 擦亮眼睛,谨防“挖矿”陷阱

警惕“挖矿”陷阱

近期,市场上出现了一些打着“高科技”幌子的“云挖矿”软件,号称发行虚拟货币,通过“云挖矿”“躺平赚钱”,但事实并非如此。

一、挖矿病毒的危害

这里的虚拟货币不依赖于特定货币机构的发行,而是基于特定算法通过大量计算产生的。 这个过程也被称为“挖矿”。 近年来,以比特币为代表的虚拟货币价值不断攀升。 这种“财富密码”的背后,是对权力资源的大量消耗。 据了解,“挖出”一个比特币所消耗的电量,相当于一家三口生活一年所需的电量。 在利益面前,一些人不惜冒险,窃取权力资源,以降低“挖矿”的成本。

感染“挖矿”木马会导致主机CPU/GPU被显着占用,持续消耗大量电量和网络资源,系统运行变慢,重启无法解决问题.

二、挖矿病毒筛选方法

挖矿病毒植入宿主机后,利用宿主机的算力进行挖矿,主要体现在CPU占用率高达90%,并且存在大量日志外部网络连接的记录。

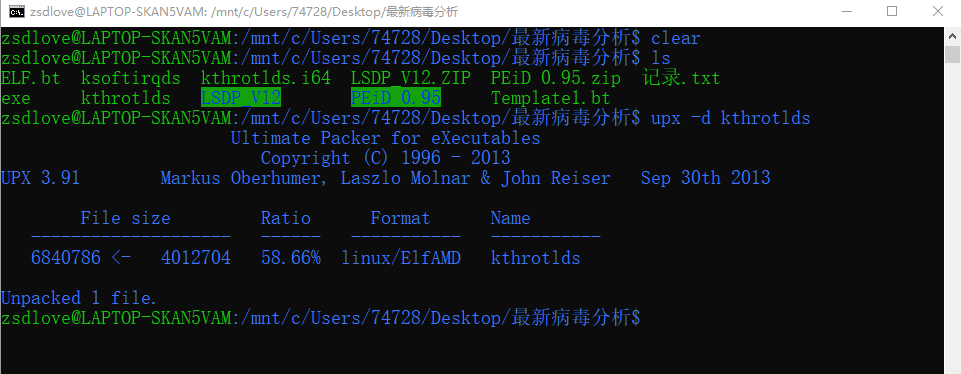

Linux主机中挖矿病毒后的现象如下图所示:

Windows主机中挖矿病毒后的现象如下图所示:

三、挖矿病毒的处置方法

一旦发现主机或服务器出现上述现象etc挖矿成本,很有可能感染了挖矿病毒。 可以按照以下步骤删除病毒:

(一)视窗系统

1.清理恶意程序。 由于挖矿木马生存能力强,不建议手动查杀。 建议使用杀毒软件对主机进行扫杀。 如果无法清除,建议重装系统和应用程序;

2、关闭防火墙上不需要的映射端口号或服务,重启测试是否还有可疑进程;

3、为操作系统和系统相关管理界面的登录设置一个强密码(10个字符以上,大小写字母、数字和特殊字符的组合)。

(2)Linux/mac系统

1、通过安装杀毒软件,对主机进行全盘查杀,如果无法清除,建议重装系统和应用程序;

2、如果您动手能力强,可以参考以下说明进行故障排除:

1)查看资源使用(内存、CPU等)、启动项、进程、定时任务等是否有异常,使用相关系统命令(如netstat)查看网络连接是否异常,top查看可疑进程,pkill杀死进程,如果进程还存在,说明一定有定时任务或daemon进程(开机启动),检查/var/spool/cron/root和/etc/crontab和/etc /rc.本地;

2) 找到可疑程序的位置并删除它。 如果无法删除,请检查隐藏权限。 lsattr chattr 修改权限后删除权限;

3)查看/root/.ssh/目录下是否设置免密登录etc挖矿成本,查看ssh_config配置文件是否被篡改;

3、关闭防火墙上不需要的映射端口号或服务,重启测试是否还有可疑进程;

4、建议系统管理员为操作系统和系统相关管理界面的登录设置一个强密码(10个字符以上,大小写字母、数字和特殊字符的组合)。

四、预防建议

目前防范挖矿病毒的主要措施有:

1、计算机设备安装使用的Windows操作系统,建议升级到最新版本,并安装相应的安全补丁和漏洞补丁。 (请到学校正版软件平台下载正版操作系统)。

2、电脑设备必须安装杀毒软件并升级到最新的病毒库,定期对本地系统进行查杀病毒,开启系统自带的防火墙功能。

3、关闭计算机设备上不需要的端口和服务,如135、137、139、445、3389等,减少不必要的攻击入口。

4、不要在多台机器上使用相同的帐号和密码。 登录密码必须有足够的长度和复杂度,并定期更改登录密码。

5、定期检查服务器是否有异常。 检查范围包括但不限于:

a) 是否有新增账号或未知进程;

b) 系统日志是否有异常;

c) 杀毒软件是否有异常拦截。

6、避免使用远程控制软件,非必要不要通过远程方式进行运维。

7、对教学、科研、管理等重要数据,必须采取相应的备份措施,避免重要数据丢失。

8、对于服务器,建议配置访问控制,只允许授权的IP访问。

9、提高网络安全防范意识,不打开来历不明的邮件附件、QQ、微信文件,不浏览不明网页,不随意点击不明链接,不下载、安装不明软件。